Allarme Kaspersky 2026: Backdoor in Daemon Tools

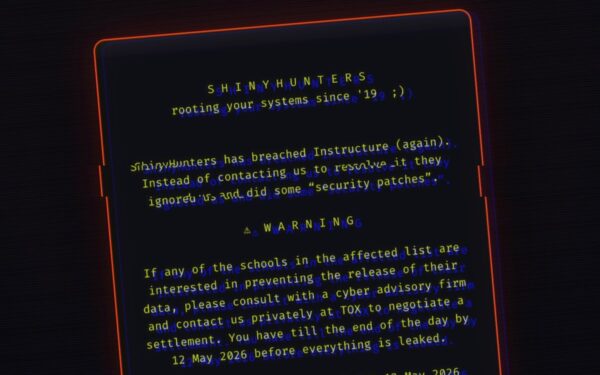

Nel 2026, il panorama della sicurezza informatica continua a presentare sfide complesse, e l’ultima allerta lanciata da Kaspersky ne è una chiara dimostrazione. L’azienda di cybersecurity ha infatti segnalato migliaia di tentativi di infezione, con almeno una dozzina di attacchi andati a buon fine, tutti legati all’installazione di versioni malevole del popolare software per Windows, Daemon Tools. Un campanello d’allarme significativo che evidenzia la persistenza e la sofisticazione delle minacce veicolate attraverso la catena di fornitura software.

Daemon Tools è da anni uno strumento ampiamente utilizzato dagli utenti Windows per la gestione di immagini disco, la creazione di unità virtuali e altre operazioni legate ai supporti ottici. La sua vasta base di installazione lo rende un bersaglio particolarmente appetibile per attori malevoli, che cercano di sfruttarne la popolarità per distribuire malware su larga scala. Il successo di tali attacchi è spesso legato alla capacità di mascherare il codice dannoso all’interno di versioni modificate del software legittimo, rendendo difficile per l’utente medio distinguere tra l’originale e una copia compromessa.

La natura della minaccia individuata da Kaspersky è una backdoor. Questo tipo di malware consente agli attaccanti di mantenere un accesso remoto e persistente al sistema infetto, eludendo le normali procedure di autenticazione e sicurezza. Una volta stabilita, la backdoor può essere utilizzata per una varietà di scopi, tra cui l’esfiltrazione di dati sensibili, l’esecuzione di comandi arbitrari, l’installazione di ulteriore malware o l’integrazione del sistema compromesso in una botnet. La sua presenza è spesso difficile da rilevare senza strumenti di sicurezza avanzati, poiché opera in modo furtivo e cerca di mimetizzarsi tra i processi legittimi del sistema operativo.

L’incidente si inserisce in un contesto più ampio di attacchi alla supply chain software, una tipologia di minaccia che ha visto un’escalation negli ultimi anni. Questi attacchi non mirano direttamente all’utente finale, ma piuttosto ai fornitori di software o ai loro processi di distribuzione. Compromettendo un anello della catena di fornitura, gli attaccanti possono distribuire malware a migliaia, se non milioni, di utenti che scaricano e installano software apparentemente legittimo. Il caso di Daemon Tools è emblematico di come anche utility molto diffuse possano essere strumentalizzate per scopi malevoli, sottolineando la necessità di una vigilanza costante non solo sul software che si installa, ma anche sulla sua provenienza e integrità.

L’attribuzione di questi attacchi a gruppi di hacker cinesi, come ipotizzato da Kaspersky, suggerisce la possibilità di operazioni di spionaggio informatico o di attività sponsorizzate da stati. Tali attori sono noti per le loro capacità avanzate e per la loro persistenza nel perseguire obiettivi strategici, che possono includere l’acquisizione di proprietà intellettuale, informazioni governative o dati sensibili da aziende e individui. La complessità di queste campagne richiede spesso risorse significative e una notevole abilità nel mascherare le proprie tracce, rendendo l’identificazione e la neutralizzazione una sfida continua per le aziende di cybersecurity.

Il ruolo di aziende come Kaspersky è fondamentale in questo scenario. Attraverso l’analisi delle minacce, il monitoraggio delle reti e la ricerca di vulnerabilità, queste organizzazioni agiscono come sentinelle digitali, identificando e segnalando i pericoli prima che possano causare danni ancora maggiori. La loro capacità di rilevare anomalie nel comportamento del software e di analizzare campioni di malware è essenziale per proteggere l’ecosistema digitale globale. Tuttavia, la corsa agli armamenti nel cyberspazio è incessante, con gli attaccanti che sviluppano costantemente nuove tecniche per eludere le difese esistenti.

Per gli utenti, la lezione da trarre è chiara: la prudenza è d’obbligo. Scaricare software esclusivamente dalle fonti ufficiali e verificare sempre l’autenticità dei file, quando possibile, sono pratiche fondamentali. Mantenere il sistema operativo e tutti i software aggiornati è un’altra misura di sicurezza cruciale, poiché gli aggiornamenti spesso includono patch per vulnerabilità note. L’utilizzo di una soluzione antivirus e antimalware robusta e costantemente aggiornata fornisce un ulteriore strato di protezione, aiutando a rilevare e bloccare le minacce prima che possano compromettere il sistema. La consapevolezza che anche un software di fiducia può essere compromesso impone una revisione delle abitudini digitali.

Questo incidente, nel 2026, rimarca l’importanza di un approccio alla sicurezza che sia proattivo e stratificato. Non è più sufficiente affidarsi a un singolo strumento o a una singola pratica; è necessaria una combinazione di tecnologie, processi e, soprattutto, consapevolezza umana. Le aziende sviluppatrici di software, d’altro canto, sono chiamate a rafforzare le proprie procedure di sicurezza lungo l’intera catena di sviluppo e distribuzione, per minimizzare i vettori di attacco e garantire l’integrità dei loro prodotti.

L’evoluzione delle tattiche offensive rende il panorama della cybersecurity sempre più dinamico. Nei prossimi 6-12 mesi, è plausibile attendersi un incremento delle segnalazioni pubbliche relative a vulnerabilità zero-day scoperte in software di largo consumo, con un focus accentuato sulla filiera di distribuzione, spingendo le aziende a investire ulteriormente in soluzioni di Threat Intelligence e analisi comportamentale per anticipare le mosse degli attaccanti.

Ripreso da: TechCrunch