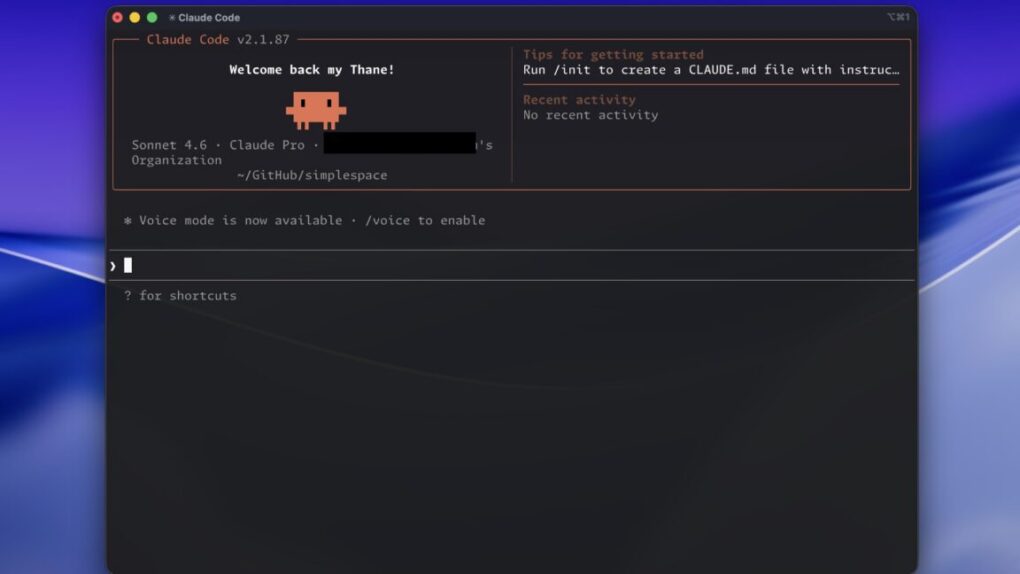

Claude Code: il codice sorgente leak nel 2026

Un errore clamoroso ha appena scosso Anthropic: l’intero codice sorgente di Claude Code, l’interfaccia da riga di comando dell’azienda, è stato accidentalmente esposto al pubblico. Non si tratta dei modelli IA in sé, ma dell’applicazione che permette di interagire con Claude tramite terminale—e quella perdita di dati rappresenta un colpo serio per una realtà che negli ultimi mesi ha registrato una crescita esplosiva e un impatto sempre maggiore nel settore.

La storia è iniziata nel peggiore dei modi possibili: npm, il package manager di Node.js, ha ricevuto la versione 2.1.88 di Claude Code, ma dentro c’era un file che non avrebbe mai dovuto essere lì. Uno source map—un file di debug che i developer usano per tracciare il codice durante lo sviluppo—è rimasto accidentalmente incluso nel pacchetto pubblico. Un errore da manuale, il tipo che insegna a tutti a verificare due volte le build pipeline.

Grazie a quel file, chiunque poteva ricostruire praticamente l’intero progetto: parliamo di quasi 2.000 file TypeScript e oltre 512.000 linee di codice. Il ricercatore di sicurezza Chaofan Shou è stato il primo a scoprire e pubblicare il problema su X, condividendo un archivio con i file. Da lì, la situazione è degenerata rapidamente: il codice è finito su GitHub in repo pubblici, con decine di migliaia di fork in poche ore.

Cosa è realmente trapelato (e cosa no)

È importante chiarire subito: non si tratta di una perdita di dati sensibili nel senso tradizionale. I modelli di IA di Anthropic rimangono al sicuro dietro i server dell’azienda. Quello che è stato compromesso è il “come funziona” Claude Code dal punto di vista dell’ingegneria software—l’architettura dell’applicazione, le librerie usate, i pattern di codice, le API interne, le dipendenze.

Per i competitor e per chi vuole analizzare in dettaglio il progetto, è come avere accesso a una mappa completa della struttura. Sanno esattamente quali tecnologie usa Anthropic, come sono organizzate le componenti, quali sono i punti deboli potenziali. Non è catastrofico come potrebbe essere il leak di un modello vero e proprio, ma non è neanche una passeggiata. Le aziende investono miliardi nel mantenere segreti questi dettagli di ingegneria: è vantaggio competitivo puro.

Quello che rende tutto ancora più fastidioso è che non c’è stata alcuna violazione di sicurezza sofisticata. Zero hacking, zero social engineering. Solo una disattenzione umana durante il processo di deployment—il tipo di errore che dovrebbe essere prevenuto da policy e controlli automatici.

Impatto sul mercato e sulla reputazione

In Italia e a livello globale, questa notizia arriva in un momento in cui Anthropic sta provando a consolidare la sua posizione nel mercato degli assistenti IA. Claude ha guadagnato milioni di utenti negli ultimi mesi, soprattutto tra developer e professionisti che apprezzano la qualità delle risposte e l’approccio “safety-first” dell’azienda. Claude Code in particolare era uno dei progetti più promettenti: permettere agli sviluppatori di usare Claude via CLI è strategico per integrarsi nei workflow reali.

Ora, il leak crea due problemi concreti. Primo: la fiducia. Gli utenti enterprise e i developer che scelgono Anthropic lo fanno anche perché si fidano della loro competenza tecnica. Un errore così grossolano (incluso accidentalmente un source map in produzione) fa dubitare dei processi di quality assurance. Se non controllano il deployment di una CLI, cosa altro potrebbe sfuggire?

Secondo: il vantaggio tattico che passa ai competitor. OpenAI, Google con Gemini, Meta con LLaMA e altri giocatori adesso conoscono ogni dettaglio di come Anthropic ha costruito l’infrastruttura di Claude Code. Potranno accelerare lo sviluppo dei loro strumenti equivalenti, evitando errori e imparando dalle scelte architetturali di Anthropic.

In termini di impatto sul mercato italiano, dove Anthropic sta cercando di penetrare tra startup tech e agenzie digitali, questo leak arriva al momento sbagliato. I decision maker che valutano se usare Claude Code in produzione adesso avranno una scusa in più per temporeggiare, almeno finché Anthropic non comunicherà chiaramente come intende prevenire incidenti simili.

Come è possibile che sia successo?

Se sei uno sviluppatore, sai perfettamente di cosa stiamo parlando. I source map sono file essenziali durante lo sviluppo—permettono di debuggare il codice minificato andando a leggere il file originale. Quando fai il build di un progetto TypeScript per la produzione, il toolchain (nel caso di npm packages, spesso Webpack o esbuild) genera un file .js minificato e compresso, ma genera anche un .map che dice “la riga 1 del file minificato corrisponde alla riga 450 del file sorgente originale”.

Il problema è che questi source map non dovrebbero mai finire in produzione. È una best practice di base: il build process deve escludere `.map` files dal package finale. Che sia tramite un comando nel `package.json`, una configurazione del bundler o una step di cleanup pre-publish, qualcosa deve impedire che accada.

Che Anthropic abbia saltato questo step nella versione 2.1.88 suggerisce che sia un nuovo package o che ci siano stati cambiamenti recenti alla pipeline di deployment. Oppure, più semplicemente, qualcuno ha fatto un push manuale senza passare dai controlli automatici. Succede più spesso di quanto pensiamo nel mondo real-world.

Cosa succede adesso?

Anthropic ha ovviamente iniziato a correre ai ripari. La versione del package con il leak è stata ritirata, e una nuova versione senza i source map è stata pubblicata. Ma il danno è già fatto: il codice è nelle mani di migliaia di persone, forkato, archivato, probabilmente già analizzato in dettaglio dai competitor.

Quello che l’azienda dovrebbe fare adesso è comunicare trasparenza: spiegare esattamente come è successo, quali misure sta mettendo in atto per prevenire ricadute, e se c’è stata (o potrebbe esserci stata) esposizione di dati sensibili aggiuntivi. Gli utenti enterprise meritano chiarezza, e il silenzio raddrizza solo la curva di sfiducia.

Dal punto di vista tecnico, Anthropic dovrà aggiungere controlli automatici nella CI/CD pipeline che blocchino i source map prima del publish. Non è complicato, ma ora è un vincolo prioritario. Probabilmente rivedranno anche le policy di chi può fare deploy e aggiungeranno code review per i cambiamenti alla build configuration.

Lezione per tutta l’industria

Questo incidente è un promemoria brutale che la sicurezza non è solo crittografia e firewall. È anche gestione del deployment, processi, automazione e attenzione ai dettagli. Le aziende più grandi del mondo continuano a fare errori di questo tipo perché la complessità cresce più veloce della disciplina operativa.

Per gli sviluppatori italiani e globali che usano npm, è un’occasione per rivedere le vostre build pipeline: vi state assicurando che i source map non finiscano in produzione? Avete controlli automatici? Qualcuno fa code review sulla configurazione del bundler?

Anthropic uscirà da questo: il leak di source code, benché imbarazzante, non è irreversibile. La fiducia si ricostruisce con trasparenza, azioni concrete e tempo. Ma nel frattempo, i competitor sorrideranno guardando 512.000 linee di TypeScript ben documentate.

Fonte: Ars Technica