Claude: il leak di codice si trasforma in arma malware

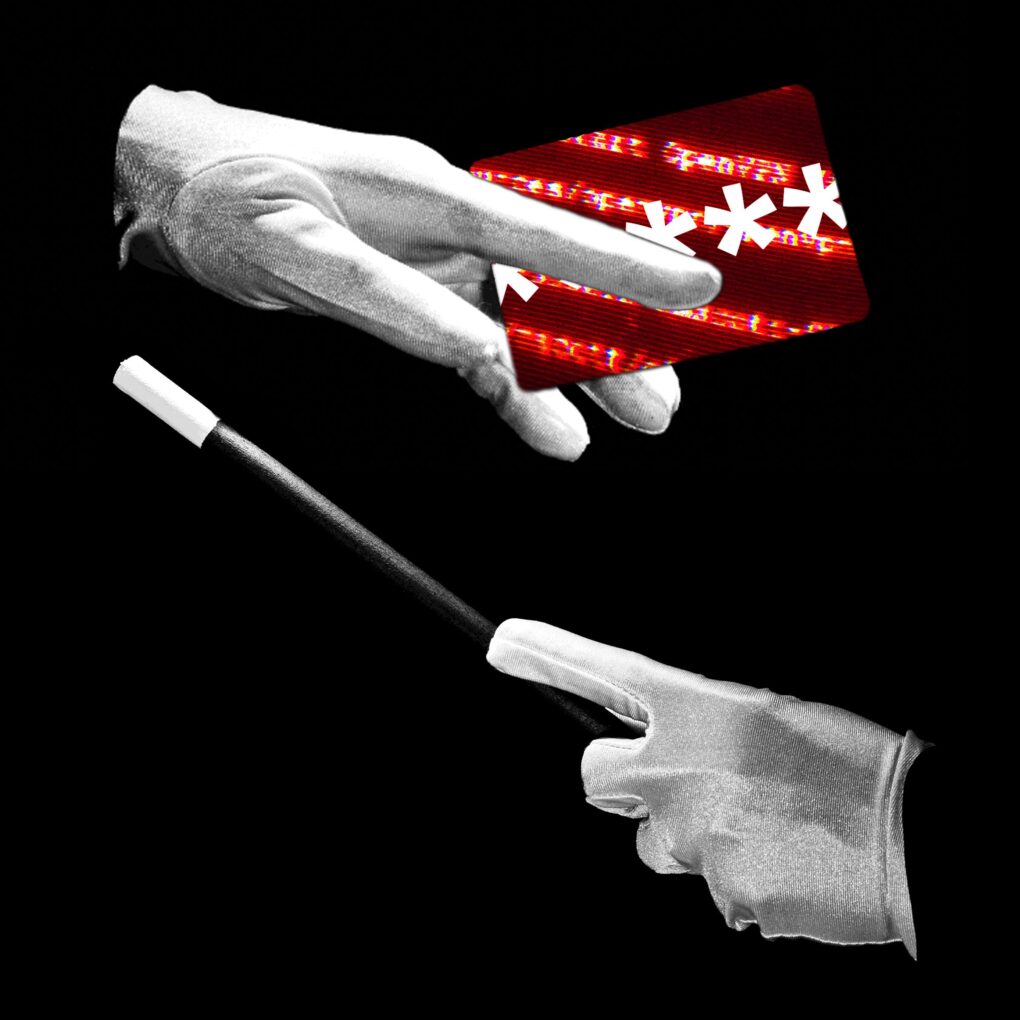

La sicurezza informatica italiana e globale è tornata sotto i riflettori nel 2026 con una notizia che farà discutere per mesi. Gli hacker non si sono limitati a diffondere il codice sorgente di Claude, uno dei modelli di intelligenza artificiale più sofisticati al mondo, ma lo hanno trasformato in un vettore di attacco ancora più pericoloso: lo stanno distribuendo insieme a malware aggressivi. Una mossa che rappresenta l’evoluzione inquietante delle minacce informatiche moderne, dove il valore del furto viene moltiplicato attraverso l’abbinamento con codice malevolo.

Quello che rende questa violazione particolarmente allarmante non è solo la natura della risorsa compromessa, ma il contesto più ampio in cui si inserisce. Nel corso del 2026 stiamo assistendo a un’escalation coordinata di attacchi mirati all’infrastruttura critica e ai provider di tecnologia, trasformando il panorama delle minacce cyber in qualcosa di più sinistro e organizzato rispetto al passato.

La doppia minaccia: il codice e il malware

I cybercriminali hanno capito una lezione fondamentale: il valore di un furto tecnologico può essere drammaticamente amplificato quando viene sfruttato come cavallo di Troia per distribuire malware. Nel caso del leak di Claude, gli aggressori stanno utilizzando l’attrattiva stessa del codice sottratto come esca. Gli sviluppatori e i ricercatori incuriositi dal codice sorgente rischiano di scaricare versioni compromesse che nascondono rootkit, trojan o altri malware sofisticati.

Questa tattica rappresenta un’evoluzione tattica importante negli attacchi cyber. Non è più sufficiente per i criminali rubare dati preziosi: devono monetizzarli, diffonderli e soprattutto creare punti di ingresso stabili nei sistemi target. L’abbinamento tra il codice di Anthropic e il malware crea una situazione potenzialmente esplosiva per chi gestisce infrastrutture critiche, aziende tecnologiche e persino ricercatori di sicurezza che potrebbero esplorare il codice in ambienti non completamente isolati.

L’FBI mette in guardia: rischi per la sicurezza nazionale

Nel frattempo, la situazione si complica ulteriormente con un rapporto dell’FBI che ha identificato rischi critici di sicurezza nazionale derivanti da un recente attacco agli strumenti di intercettazione telefonica dell’agenzia stessa. Questo non è un dettaglio secondario: quando i servizi di intelligence e i law enforcement perdono il controllo dei loro strumenti di sorveglianza, le implicazioni vanno ben oltre il danno reputazionale. Gli attaccanti potrebbero potenzialmente capire come aggirare i sistemi di monitoraggio o, ancora più grave, creare falsi alert o manipolare le investigazioni in corso.

L’FBI ha qualificato il breach come una minaccia diretta alla sicurezza nazionale degli Stati Uniti. Ma le conseguenze si estendono globalmente, dato che molti alleati occidentali, incluso il governo italiano, si affidano parzialmente a strumenti e standard di intelligence coordinati con le agenzie americane. La compromissione di questi sistemi crea una situazione di incertezza dove non è chiaro quale sia veramente il perimetro della violazione e quali informazioni sensibili siano state effettivamente compromesse.

Cisco nel mirino: la guerra alla supply chain

Il capitolo più preoccupante di questa ondata di attacchi riguarda Cisco, il gigante della networking, i cui codici sorgente sono stati rubati durante un’altra operazione coordinata. Non si tratta di un incidente isolato, ma parte di una campagna sistematica e orchestrata contro la supply chain tecnologica globale. Gli attaccanti stanno prendendo di mira deliberatamente le aziende la cui tecnologia funge da fondazione dell’ecosistema digitale mondiale.

Quando il codice sorgente di Cisco viene compromesso, il danno potenziale è esponenziale. I router, gli switch, i sistemi di sicurezza e l’infrastruttura di rete di migliaia di aziende in tutto il mondo, incluse molte italiane, sono costruite sulla tecnologia Cisco. Gli attaccanti potrebbero teoricamente identificare vulnerabilità zero-day, sviluppare exploit universali o piazzare backdoor difficili da rilevare e ancora più difficili da rimuovere. In Italia, particolarmente nel settore bancario, energetico e delle telecomunicazioni, questa situazione rappresenta un rischio sistemico concreto.

Il contesto del 2026: escalation senza precedenti

Quello che stiamo osservando nel 2026 non è una serie di attacchi scollegati, ma parte di una strategia più ampia e coordinata. La comunità internazionale della sicurezza cibernetica parla di una vera e propria campagna di sabotaggio economico e politico che mira deliberatamente ai pilastri dell’infrastruttura tecnologica occidentale. I target non sono casuali: Claude (intelligenza artificiale), gli strumenti dell’FBI (intelligence), Cisco (networking) rappresentano punti critici di controllo dell’ecosistema digitale.

Le implicazioni per le aziende italiane sono significative. Le PMI e le grandi corporation che si affidano a questa tecnologia devono urgentemente valutare la loro posizione di rischio. L’assenza di una soluzione rapida da parte dei vendor significa che la finestra di vulnerabilità rimane spalancata per settimane, se non mesi, durante i quali gli aggressori possono sviluppare e testare exploit.

Cosa possiamo aspettarci nei prossimi mesi

La situazione probabilmente peggiorerà prima di migliorare. Gli aggressori hanno accesso al codice sorgente di componenti critici e tempo per analizzarlo a fondo. Le organizzazioni di sicurezza stanno correndo per identificare vulnerabilità prima che vengano sfruttate su larga scala, ma è una corsa contempo il nemico che opera senza scrupoli e senza tempi di risposta legali.

Le aziende dovrebbero iniziare ora: patch management accelerato, segmentazione della rete, monitoraggio anomalo del traffico, implementazione di zero-trust security. Non è più il momento di rimandare gli investimenti in cybersecurity. Nel 2026, mentre scriviamo, questa non è più una questione teorica di conformità normativa, ma una necessità operativa immediata per la sopravvivenza del business. La lezione è chiara: la supply chain tecnologica è il nuovo campo di battaglia della guerra cibernetica, e tutti siamo coinvolti.

Fonte: Wired