CPUID hackerato nel 2026: malware nei download

Una delle peggiori notizie che potesse capitare alla comunità tech italiana e mondiale: CPUID, l’azienda che sviluppa CPU-Z e HWMonitor, è stata vittima di un attacco informatico che ha compromesso i link di download ufficiali dei suoi strumenti di diagnostica. Stiamo parlando di software utilizzati da milioni di appassionati, overclocker e professionisti IT che, nel 2026, si ritrovano a fare i conti con una minaccia concreta: malware distribuito attraverso i canali ufficiali.

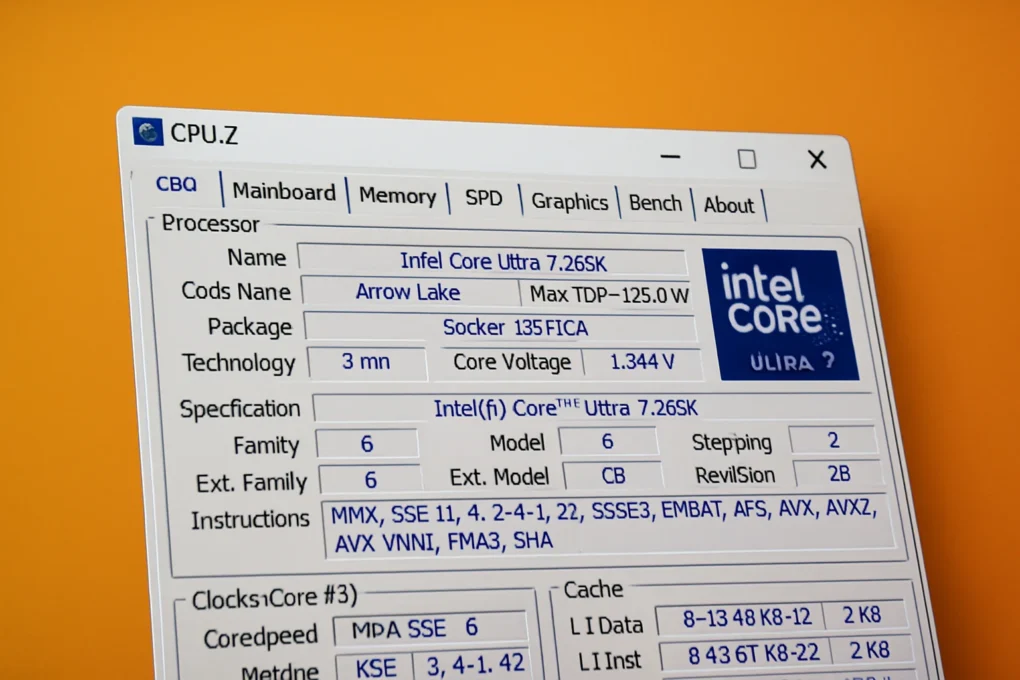

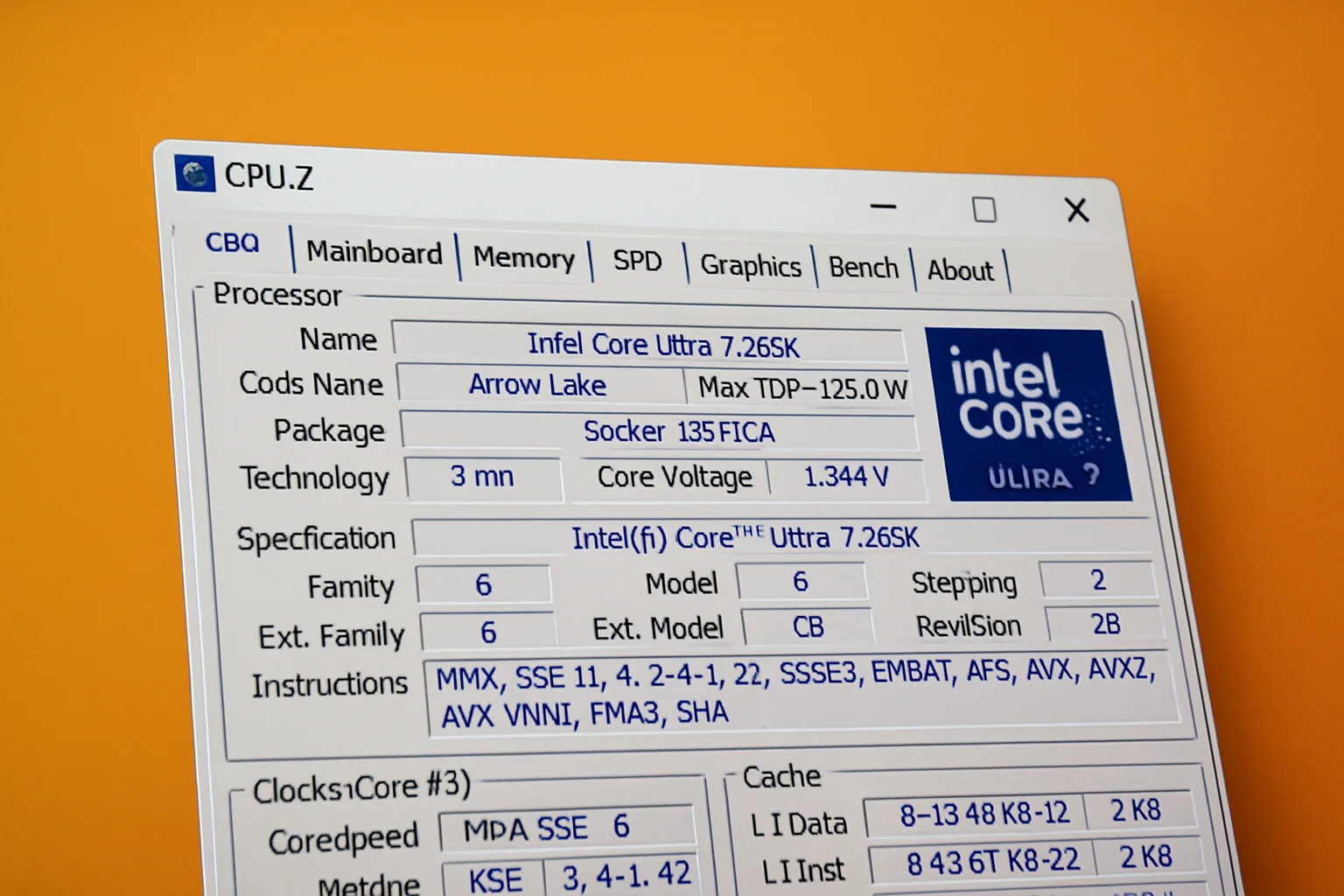

L’ironia della situazione è quasi amara. CPU-Z e HWMonitor sono considerati i riferimenti assoluti nel panorama degli strumenti di diagnostica hardware per Windows e Linux. Se non li hai mai usati, probabilmente li conosci comunque: chiunque abbia un PC gaming, sia un content creator o semplicemente un appassionato di hardware, ha cliccato almeno una volta sui download ufficiali di questi software leggendari. E proprio lì, nei link che sembravano sicuri al 100%, si nascondevano file infetti.

La scoperta è stata allarmante, e le implicazioni sono serie. Non è uno dei soliti malware distribuito su siti pirata o attraverso link sospetti: questa volta i cybercriminali sono riusciti a compromettere l’infrastruttura di una company affidabile. Se sei tra coloro che ha scaricato questi strumenti negli ultimi giorni o settimane, la situazione richiede immediata attenzione.

Come è accaduto: il buco di sicurezza

I dettagli dell’attacco rivelano una sofisticazione notevole. Gli hacker non hanno semplicemente modificato un file di download casuale: hanno avuto accesso ai sistemi di distribuzione di CPUID, il che suggerisce una compromissione significativa dell’infrastruttura IT dell’azienda. Questo non è uno scenario raro nel 2026 – la sicurezza delle supply chain software è diventata un bersaglio prioritario per i gruppi criminali più organizzati.

Secondo le prime ricostruzioni, i file distribuiti contenevano trojan capaci di rubare credenziali, dati sensibili e potenzialmente installare altre forme di malware sul sistema dell’utente. La gravità della situazione è amplificata dal fatto che gli utenti, scaricando da un dominio ufficiale e verificato, tendevano naturalmente a fidarsi. Questo è esattamente quello che i cybercriminali contavano: un’arma invisibile che abbassa le difese dell’utente medio.

CPUID ha reagito rapidamente, pubblicando avvisi ufficiali e fornendo indicazioni su come verificare l’integrità dei download. Tuttavia, il danno reputazionale è già stato fatto, e migliaia di utenti rimangono in dubbio sulla sicurezza dei loro sistemi.

Quali file sono stati compromessi?

La buona notizia, se così la si può chiamare, è che CPUID ha identificato specificamente quali versioni dei suoi software erano state contaminate. CPU-Z, lo strumento più popolare per leggere informazioni sulla CPU, GPU e RAM, era tra i principali obiettivi. HWMonitor, usato soprattutto per monitorare temperature e voltaggio in tempo reale durante overclock e stress test, risultava anch’esso compromesso.

L’azienda ha fornito un elenco preciso delle versioni contaminate, consigliando a tutti gli utenti di verificare quale versione avevano scaricato. Se il vostro download rientra nel periodo di compromissione (generalmente alcune settimane prima della scoperta), esiste un rischio concreto. Non è obbligatorio essere tecnici esperti per essere stato colpiti: chiunque abbia un PC sul quale monitorare le prestazioni rientra nel target potenziale.

La cosa ancora più preoccupante? Non tutti gli utenti si accorgono immediatamente di aver scaricato una versione infetta. CPU-Z e HWMonitor sono software leggeri che funzionano in background senza dare particolari segnali di malfunzionamento iniziale. Nel migliore dei casi, il trojan opera silenziosamente per giorni o settimane prima di essere rilevato.

Cosa fare se hai scaricato questi software

Se sei un utente italiano (o di qualunque altra nazionalità) che ha scaricato CPU-Z o HWMonitor da CPUID nel 2026, non entrare nel panico, ma agisci con tempestività. Ecco i passaggi consigliati:

Primo: disinstalla immediatamente la versione potenzialmente compromessa dal tuo sistema. Accedi al Pannello di Controllo (o Impostazioni > App) e rimuovi CPUID dall’elenco dei programmi installati.

Secondo: scarica l’ultima versione verificata e sicura dal sito ufficiale di CPUID, che avrà nel frattempo implementato misure di sicurezza aggiuntive. Verifica anche il checksum SHA-256 del file scaricato, se disponibile, per assicurarti che corrisponda a quello pubblicato ufficialmente.

Terzo: esegui una scansione completa del tuo sistema con un antivirus affidabile. Se disponi di Windows Defender (Microsoft Defender), puoi eseguire una scansione completa offline, che è particolarmente efficace contro i malware più sofisticati. In alternativa, software come Kaspersky o altri antivirus aggiornati dovrebbero rilevare il trojan se è presente.

Quarto: cambia le password dei tuoi account più sensibili, soprattutto banca online, email e servizi cloud. Se il trojan è rimasto nel tuo sistema per un periodo significativo, la compromissione dei dati di accesso è uno scenario plausibile.

Perché questa notizia è importante nel 2026

Quello che è accaduto a CPUID non è un caso isolato. Nel 2026, gli attacchi alle supply chain del software sono diventati una delle minacce più sofisticate e pericolose del panorama cyber. Quando i criminali compromettono aziende software legittime, raggiungono un livello di fiducia che è impossibile ottenere diversamente. Ogni utente che scarica dal sito ufficiale abbassa naturalmente le sue difese mentali.

Per il mercato italiano e globale, questo evento sottolinea l’importanza critica della verificazione dei download. Nel contesto di una crescente consapevolezza sulla cybersecurity, anche gli appassionati di hardware devono imparare a verificare checksum, utilizzare software antivirus aggiornato e non presumere mai che “ufficiale” significhi automaticamente “sicuro”.

CPUID rimane comunque un’azienda affidabile a lungo termine: il loro track record negli ultimi due decenni parla da solo. Quello che è successo è una dimostrazione della vulnerabilità intrinseca di qualunque infrastruttura IT, non importa quanto grande o rispettabile.

La lezione per il futuro

Questo incidente dovrebbe spingere sia gli sviluppatori che gli utenti a riflettere su come affrontiamo la sicurezza del software nel 2026. Per gli sviluppatori, significa investire ancor più in sicurezza infrastrutturale, implementare firme digitali verificabili e mantenere un canale di comunicazione trasparente con la community in caso di incidenti. Per gli utenti, significa sviluppare un’abitudine mentale di verificazione e non riporre fiducia assoluta in nessun link, per quanto affidabile possa sembrare.

La situazione di CPUID è stata gestita relativamente bene dall’azienda dal punto di vista della comunicazione e della remediazione, ma rimane un promemoria che, nel 2026, la vigilanza sulla sicurezza personale rimane il miglior antidoto contro le minacce informatiche. Se sei un utente tecnico italiano o meno, questa è la lezione da portare a casa: verificare, controllare, scansionare. Sempre.

Fonte: Tom’s Hardware Italia