Weaver E-cology 2026: Patch Subito o è il Caos!

Un allarme rosso, di quelli che fanno tremare i server e i consigli d’amministrazione. La CVE-2026-22679 non è un semplice bug, è una falla critica in Weaver E-cology, un portale enterprise ampiamente utilizzato, e il peggio è che è già stata sfruttata in attacchi reali. Non stiamo parlando di una minaccia potenziale, ma di un pericolo concreto e immediato che sta già colpendo le aziende. Nel 2026, con un panorama di minacce informatiche sempre più sofisticato, un avviso del genere dovrebbe far scattare un’operazione di emergenza in ogni IT department che si rispetti. La velocità di risposta è tutto, e in questo caso, la posta in gioco è altissima.

La Minaccia è Reale: Cosa Significa CVE-2026-22679

Per chi non è addetto ai lavori, un codice come CVE-2026-22679 può sembrare solo una sigla tecnica. Ma dietro quella sequenza alfanumerica si nasconde un incubo per qualsiasi responsabile IT: l’esecuzione remota di codice (Remote Code Execution, RCE). Tradotto in termini semplici, significa che un attaccante, senza essere fisicamente presente o avere le credenziali, può prendere il controllo completo di un sistema che esegue Weaver E-cology. Immaginate un ladro che non solo entra in casa vostra indisturbato, ma si siede al vostro computer, accede a tutti i vostri dati, e magari decide pure di formattare l’hard disk o bloccare tutte le serrature dall’interno. Questa è la gravità della situazione.

Weaver E-cology è spesso il cuore pulsante delle operazioni aziendali, gestendo processi critici e dati sensibili. Un exploit di questo tipo non è un semplice disagio; è una potenziale catastrofe che può portare al furto di proprietà intellettuale, alla compromissione di dati personali dei clienti, a interruzioni prolungate dei servizi e a danni reputazionali incalcolabili. Per approfondire la natura di queste minacce, raccomando di consultare le linee guida di organizzazioni come OWASP. Io lo dico chiaro: ignorare questa allerta è pura follia.

Perché la Velocità di Patching è Vitale nel 2026

Nel 2026, il panorama delle minacce informatiche è più dinamico e aggressivo che mai. Non c’è più il lusso del tempo. Quando una vulnerabilità come la CVE-2026-22679 viene scoperta, e ancor di più quando si sa che è già sotto attacco, il tempo per applicare le patch si misura in ore, non in giorni o settimane. I cybercriminali sono incredibilmente rapidi nell’ingegnerizzare exploit una volta che i dettagli tecnici di una falla vengono rilasciati, anche se in forma limitata. E con l’automazione e l’intelligenza artificiale a loro disposizione, possono scansionare la rete globale alla ricerca di sistemi vulnerabili con una velocità spaventosa.

Ogni minuto di ritardo nell’applicazione della patch è un invito aperto per gli attaccanti. Le aziende che non hanno processi di patching robusti e reattivi stanno giocando alla roulette russa con la propria sicurezza. Le agenzie governative, come la CISA negli Stati Uniti e AGID-CSIRT in Italia, emettono costantemente avvisi su quanto sia critica la tempestività nell’aggiornamento dei sistemi. Non è più accettabile aspettare; la proattività non è un optional, è una necessità assoluta. A mio parere, chi non comprende questo, non ha capito le regole del gioco nel mondo digitale attuale.

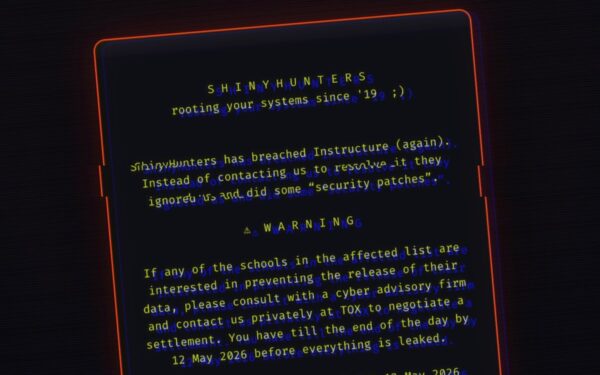

Il Peso della Responsabilità sul Vendor

Certo, le vulnerabilità esistono, e nessun software è immune al 100% da difetti. Ma quando un prodotto enterprise come Weaver E-cology, su cui centinaia o migliaia di aziende fanno affidamento per le loro operazioni quotidiane, presenta una falla così critica e attivamente sfruttata, la responsabilità del vendor diventa enorme. Non basta rilasciare una patch; è fondamentale comunicare in modo chiaro, trasparente e urgente la gravità della situazione, fornendo tutte le istruzioni necessarie per la mitigazione.

I vendor di software hanno il dovere morale, e spesso contrattuale, di garantire la sicurezza dei loro prodotti e di supportare i clienti nella risoluzione tempestiva di problemi critici. Questo significa non solo un team di sviluppo attento alla sicurezza (che dovrebbe prevenire simili falle in primo luogo), ma anche un processo di risposta agli incidenti robusto e ben oliato. Molte delle migliori pratiche per uno sviluppo sicuro sono delineate da enti come ENISA, l’agenzia europea per la sicurezza informatica. La fiducia dei clienti è un asset prezioso, e un incidente di sicurezza mal gestito può distruggerla in un attimo, con ripercussioni a lungo termine sulla reputazione e sulla quota di mercato. Io credo che le aziende debbano iniziare a pretendere di più dai loro fornitori in termini di sicurezza.

Il Futuro della Sicurezza Aziendale: Un Appello Urgente

Questa vicenda di Weaver E-cology è un promemoria brutale che la sicurezza informatica non è un costo, ma un investimento essenziale. Le aziende devono andare oltre il semplice ‘installare un antivirus’ e adottare una postura di sicurezza proattiva e multilivello. Questo include la formazione continua del personale, l’implementazione di politiche di accesso rigorose, il monitoraggio costante delle reti e, soprattutto, una strategia di gestione delle patch che non lasci spazio all’improvvisazione. Nel 2026, con l’aumento delle superfici d’attacco dovute alla digitalizzazione spinta e all’adozione massiccia di servizi cloud e IoT, ogni anello debole della catena può essere il punto di ingresso per un disastro. Ogni azienda che utilizza software di terze parti deve avere un piano chiaro per affrontare vulnerabilità critiche. Non si tratta più di ‘se’ un attacco avverrà, ma di ‘quando’. E solo chi è preparato può sperare di uscirne indenne.

La mia previsione è chiara: entro i prossimi sei mesi, il mercato vedrà un’accelerazione nell’adozione di soluzioni di gestione automatizzata delle patch e una maggiore enfasi sui contratti di servizio (SLA) che includano clausole stringenti sulla risposta alle vulnerabilità critiche da parte dei vendor. Le aziende meno reattive subiranno perdite significative, e purtroppo, non sarà una sorpresa. La domanda è: la tua azienda è pronta a difendersi, o aspetterà che sia troppo tardi?