Commissione UE hackerata: 350GB di dati rubati

La Commissione Europea ha confermato di aver subito un attacco informatico particolarmente grave che ha compromesso l’infrastruttura cloud ospitante il portale Europa.eu. Quello che sembrava un incidente contenuto si è rivelato ben più serio: secondo quanto riportato da Bleeping Computer, gli attaccanti sono riusciti a trafugare almeno 350GB di dati prima che l’Istituzione europea potesse arginare il danno. Un numero impressionante che accende i riflettori sulla sicurezza informatica delle istituzioni europee nel 2026.

L’attacco ha avuto accesso a dati sensibili provenienti dai siti del portale Europa e informazioni relative ai dipendenti dell’istituzione. La Commissione ha dichiarato di essere ancora nel pieno delle indagini per determinare l’entità completa della violazione e sta notificando tutte le entità dell’Unione che potrebbero essere state interessate dall’incidente. Quello che rende questo episodio particolarmente preoccupante è il fatto che gli attaccanti sarebbero riusciti a infiltrarsi attraverso un account Amazon Web Services della Commissione, evidenziando vulnerabilità significative nella gestione della sicurezza cloud.

Non è la prima volta che Bruxelles si trova in questa situazione: a febbraio scorso era già stata segnalata una violazione che aveva compromesso dati di dipendenti. Due breach in pochi mesi suggeriscono un problema strutturale piuttosto che un semplice incidente isolato. Sebbene meno devastante rispetto al famigerato attacco Salt Typhoon che nel 2024 aveva colpito le telecomunicazioni statunitensi, questo episodio rappresenta comunque una lezione dura per le istituzioni europee.

Come è stato possibile? Il buco nell’infrastruttura AWS

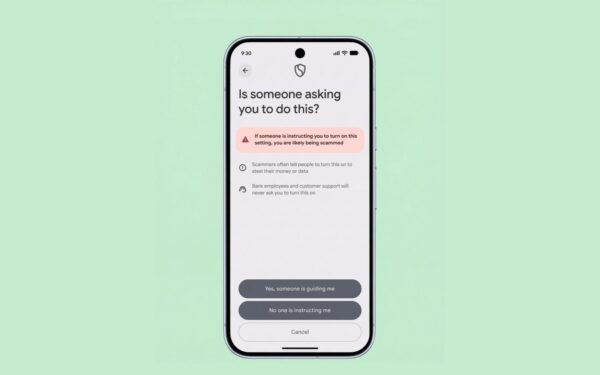

Gli investigatori hanno accertato che gli attaccanti hanno sfruttato una vulnerabilità nei sistemi di gestione dell’account AWS utilizzato dalla Commissione Europea. Questo rappresenta un fallimento significativo nei protocolli di sicurezza: la compromissione di un account cloud non dovrebbe permettere l’accesso a così tanti dati sensibili senza che vengono attivati sistemi di protezione aggiuntivi.

La questione solleva domande importanti sulla compartimentazione dei dati e sulla implementazione dei principi di least privilege (privilegio minimo) all’interno dei sistemi della Commissione. Se un singolo account compromesso riesce a fornire accesso a 350GB di informazioni, significa che le protezioni sono state configurate in modo troppo permissivo. Secondo le best practice di sicurezza cloud, anche qualora un account venisse compromesso, dovrebbero esistere ulteriori layer di protezione (MFA avanzato, accesso basato su ruoli, monitoraggio anomale, encryption) che impedirebbero il trasferimento di masse così importanti di dati.

La Commissione, purtroppo, non ha ancora rivelato pubblicamente i dettagli tecnici di come sia stato possibile accedere all’infrastruttura. Questa mancanza di trasparenza alimenta speculazioni sulla gravità effettiva della vulnerabilità e genera dubbi su quanto profondamente gli attaccanti abbiano potuto penetrare nei sistemi.

Il contesto europeo: il Cybersecurity Package del 2026

A gennaio 2026, pochi mesi prima di questo attacco, l’Unione Europea aveva introdotto un nuovo Cybersecurity Package pensato proprio per prevenire situazioni di questo tipo. Il documento fornisce linee guida agli Stati membri su come gestire fornitori potenzialmente rischiosi nelle catene di approvvigionamento delle telecomunicazioni, oltre a stabilire nuovi standard di sicurezza informatica per le istituzioni pubbliche.

L’ironia della situazione non passa inosservata: mentre Bruxelles predicava maggior rigore nella cybersecurity, la Commissione stessa veniva bucata. Non è una situazione che ispira grande fiducia nei sistemi europei di difesa cibernetica. Questo episodio dimostrerà se il Cybersecurity Package rappresentava una vera volontà di cambiamento o una semplice esercitazione teorica.

Per l’Italia e gli altri Paesi europei, la lezione è chiara: se le istituzioni centrali dell’UE non riescono a proteggere adeguatamente i propri sistemi cloud, il rischio che organizzazioni pubbliche nazionali subiscano attacchi simili è reale e concreto. Questo dovrebbe spingere i governi a investire significativamente in competenze di cybersecurity e nella implementazione rigorosa degli standard internazionali.

Paragone con Salt Typhoon: quanto grave è veramente?

Secondo le ricostruzioni disponibili, questo attacco è meno devastante rispetto all’operazione Salt Typhoon che nel 2024 aveva colpito le principali aziende di telecomunicazioni americane. In quell’occasione, gli attaccanti erano riusciti ad accedere a dati personali di migliaia di cittadini e persino a informazioni sensibili relative a funzionari governativi, inclusi materiali dalle campagne elettorali di Trump e Harris.

Nel caso europeo, i dati compromessi riguardano principalmente funzionari pubblici e informazioni relative al funzionamento interno dell’istituzione, non di privati cittadini. Questo non significa che l’attacco sia insignificante—le informazioni personali dei dipendenti della Commissione potrebbero essere utilizzate per frodi, phishing mirato o ricatti—ma la portata non è quella di un attacco che potrebbe destabilizzare infrastrutture critiche nazionali.

Tuttavia, il pattern è preoccupante: attacchi ben coordinati contro infrastrutture critiche europee e americane sembrano diventare una norma. Nel 2026, nessuna istituzione dovrebbe considerarsi al riparo da minacce di questo livello, e la false sense of security rappresenta forse il rischio più grande di tutti.

Cosa cambia per gli utenti europei e quale futuro ci attende?

Per i cittadini europei, le implicazioni pratiche sono limitate direttamente, ma il messaggio di fondo è significativo. Se la Commissione Europea—dotata di risorse considerevoli e accesso ai migliori esperti di sicurezza—subisce violazioni di questa portata, quale protezione possono realisticamente aspettarsi i cittadini ordinari?

Nel medio termine, è lecito attendersi una serie di annunci ufficiali sui miglioramenti della sicurezza, audit interni approfonditi e probabilmente nuovi standard più stringenti per le istituzioni pubbliche europee. È anche possibile che questo episodio acceleri la migrazione di alcuni servizi da infrastrutture cloud commerciali a sistemi on-premise più controllabili, sebbene questa scelta comporterebbe compromessi significativi in termini di scalabilità e efficienza operativa.

Quello che è certo è che il 2026 rimarrà un anno di sveglia per la sicurezza cibernetica europea. Non più un problema teorico o una minaccia astratta, ma una realtà concreta che ha colpito il cuore istituzionale dell’Unione. Se la Commissione saprà trasformare questo fallimento in una lezione costruttiva, potrebbe emergere un’Europa realmente più resiliente. Se invece continuerà come prima, i prossimi attacchi saranno solo più grandi e più dolorosi.

Fonte: Engadget